ドメイン名関連会議報告

2005年

CENTR Technical Meeting報告

2005/08/09

2005年7月31日に、CENTR(Council of European National Top-level domain Registries:欧州地域におけるトップレベルドメインレジストリの連合体)主催の第14回 Technical Meetingが開催されました。これは、パリで開催された第63回IETF(*1)会合に合わせ、IETF会場に近いホテル会議場で開催されたものです。

会合には、ヨーロッパを中心とする約20のTLDレジストリが参加し、ドメイン名レジストリの観点から種々の技術について情報共有と議論を行いました。ここでは、その中から主なものをピックアップしてご報告します。

会合には、ヨーロッパを中心とする約20のTLDレジストリが参加し、ドメイン名レジストリの観点から種々の技術について情報共有と議論を行いました。ここでは、その中から主なものをピックアップしてご報告します。

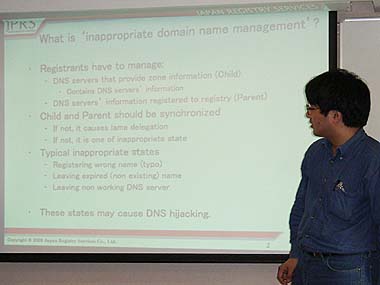

DNS Hijackingについて発表を行うJPRS 藤原和典

IANA業務の自動化実験

ccTLDに関連するIANA(*2)業務には、レジストリ組織の変更(再委任)をIANAデータベースに記録するといった、人による確認を要するものから、レジストリ組織の電話番号やネームサーバアドレスの変更といった、レジストリ組織の意図をそのまま実施すれば通常問題ないという単純なものまであります。 現在は、これらが全て同じ手順で行われているため、処理に時間がかかっています。このため、後者の単純なものを自動的にかつ即時に処理する仕組みを実験しようという動きが出ています。今回、CENTRメンバを中心に評価実験用の上記仕組みを作成し、11月までに使用可能にしようというプロジェクトが始まりました。しかし、世界に約260あるレジストリに共通する要求仕様の抽出や、IANA自体が進めている業務自動化の活動との調整など、幾つかの大きな問題が残されています。このため、数ヵ国のccTLDレジストリ以外は、実験に参加することに関して慎重になっています。JPRSでも、その具体的内容の調査ののち、参加是非の検討を行う予定です。

DNSSEC

DNSSEC(DNS Security Extensions:DNSのサービスを安全に提供するための拡張機能)は、DNSの信頼性を増すことを目的にIETFで時間をかけて検討されてきた仕組みです。技術仕様が固まったのを受け、多くの組織でその運用・展開方法を検討していますが、今回の会合では、TLDレジストリ間で技術の復習と確認をした後、お互いの展開状況・課題の共有をしました。その結果、ほとんどのTLDレジストリでは、実験は進めているものの、次の理由により、運用・展開の実現には至っていないことが分かりました。

- 現時点では、インターネット利用者をだますには、DNSの動作を偽るよりも簡単にできるフィッシング等が行われており、DNSSECの緊急の必要性が薄い

- あるゾーンでDNSSECを運用すると、ドメイン名の一覧などそのゾーンに登録されているすべての情報を誰でも知ることができる(zone walkingまたはzone enumerationと呼ばれる)が、これは、知的財産の問題や種々の攻撃のきっかけとなりうる情報であり、この機能が抑止されるまではサービスとしてDNSSECを提供すべきではない

しかし、zone walkingの問題が解決すれば、すぐにでもサービスの開始を予定しているレジストリも幾つかあることも分かりました。

DNSハイジャック

JPRSからは、2005年6月に日本で話題となったDNSハイジャック(乗っ取り)の危険性に関し報告を行いました。まず、危険性の原因と状況について報告した後、それに対する日本のコミュニティでの対応方法に関して報告しました。その後のディスカッションでは、問題の所在は論理的には理解するが、特に緊急対処を必要とする現実問題となっていないというのが大方の反応であり、今回の会合に参加したTLDレジストリの中には、同様の取り組みをしているところはないことが分かりました。ただ、フランス(.FR)では、ドメイン名初期登録時には、DNSの適切さをチェックしているとのことでした。また、この危険はDNSSECの使用により解決できるため、DNSSECの加速により、そもそもこの問題が存在しなくなるようにすることが望ましいと言う意見も出されました。

しかし、本問題は、実際に起こるとフィッシングよりも被害が大きく、社会問題になりかねないものであるため、JPRSは、DNSSECの展開を待たず、対策を続けていくことを表明しました。本方向での活動を行う他TLDレジストリを増やすことはこれからのJPRSの課題となります。

IDNセキュリティ

2005年2月に、IDN導入により増加する「似た文字」を使ってフィッシング詐欺を行うという問題の存在が世界レベルで提起されました。これについては、.JP等のccTLDでは、レジストリにより、適切な言語との対応付けと使用可能文字制限が行われ、問題が激減していることは、JPRS、CENTR、APTLD等から発表があった(*3)とおりです。しかし、多数の言語を同時に扱うgTLDでは、レジストリだけで解ける範囲はさらに限られます。それを解決すべく、UNICODEコンソーシアムがIAB等と検討し、提言をまとめた技術レポート(*4)を公開しました。この中では、言語を表す全ての文字に対し「IDNで使用可能な文字」、「似た記号文字の集合」が具体的に定義されているとともに、ブラウザ等のアプリケーションやレジストリがこれらにどう対処すべきかの提言が書かれています。

この技術レポートについて、今回、ドイツ(.DE)のレジストリから解説がなされ、レジストリの立場からの検討結果が報告されました。特に、似た文字列を持つドメイン名は、同一登録者からのみ登録可能とすべきであるという提言については、下記理由により、採用すべきでないとの見解が報告されました。

- 似ているというだけで事前に登録不可とすることは各国言語文字の事情を無視した対応となりかねない

- DRP(Dispute Resolution Policy:ドメイン名紛争処理方針)等により抑止、事後解決すべきである

- 登録者が同一であるかどうかを正確に確認することは非常に困難である

関連URI

- IETF(The Internet Engineering Task Force)

http://www.ietf.org/ - IANA(Internet Assigned Numbers Authority)

http://www.iana.org/ - 国際化ドメイン名(IDN)のフィッシング詐欺脆弱性について

http://nihongojp.jp/access/phishing.html

http://nihongojp.jp/access/phishing_centr.html

http://nihongojp.jp/access/phishing_aptld.html - UNICODEコンソーシアムからの技術レポート

http://www.unicode.org/reports/tr36/ - CENTR(Council of European National Top-level domain Registries)

http://www.centr.org/

本会議報告は、JPRSのメールマガジン「FROM JPRS」の増刊号として発行した情報に写真などを交えてWebページ化したものです。

「FROM JPRS」にご登録いただいた皆さまには、いち早く情報をお届けしております。ぜひご登録ください。